|

||||||||

|

|

|

|

||||||

| Hackers con nombre propio, ¿sabes quienes son? | ||||||||

|

No pasa día sin que conozcamos la intrusión de un "hacker" en uno u otro sistema. Crackers, hackers, virus, son ya términos que manejamos fácilmente y con los que hemos aprendido a convivir. Muchos de los que hoy asaltan paginas, tienen sus propios mitos. Nombres que hicieron historia por sus hazañas, y no lo neguemos conocimientos, que les permitieron introducirse en complejos sistemas y con herramientas, mucho más rudimentarias de las que ahora disponemos, destripar sus secretos. Son parte de la mitología de la red y estos son algunos de los más importantes.

1980 - Tim Paterson

Tim Paterson era en 1980 un ingeniero, de 24 años, que trabajaba para la Seattle Computer Products. Desarrolló un "clone" del sistema operativo CP/M, creado por Kary Kildall de la Digital Research, el cual evidentemente había sido desensamblado y alterado, y al que denominó Quick and Dirty D.O.S o simplemente QDos.

En 1981 Microsoft, cuyo presidente era William Gates, adquiró

a esta compañia los "derechos de autor" de este sistema por US

$ 50,000 y contrató al Ing. Tim Paterson, para que trabajase 4

días a la semana, con el objeto de que realizara "algunos

cambios" para "transformar" al sistema operativo. 1990 - Kevin Poulsen

1989- 1992 - Mark Abene

El grupo

ocupó las primeras planas cuando en Noviembre de 1989, hizo

colapsar las computadoras de WNET, uno de los principales

canales de televisión de la ciudad de New York, dejando un

mensaje "Happy Thanksgiving you turkeys, from all of us at MOD"

(Feliz Día de Acción de Gracias a Uds. pavos, de parte de

todos nosotros en MOD). Actualmente,

Mark Abene es uno de los más reputados expertos en seguridad

informática. Justin Peterson Detenido por el FBI por haber robado 150.000 dólares de una

institución financiera en septiembre del 98, se convirtió en

informante del FBI, recogiendo pruebas y evidencias que

permitieran culpar a Mitnick y el columnista de ZDTV Kevin

Poulsen. El trato con la agencia federal le libro de la

cárcel. Su nombre en clave, era "Agent Steal" y era todo un

experto en tarjetas de crédito 1995 - Kevin Mitnick

1995 - "Gritón", Julio Cesar Ardita Este hacker Argentino conocido como Griton, fue sentenciado En los Estados Unidos a 3 años de libertad bajo palabra y pagar una multa de 5000 dolares por interrumpir redes militares y universitarias en el transcurso del año 95 y con solo 21 años de edad. Como muchos fisgones, una vez solucionados sus problemas legales, consiguió un socio capitalista y juntos fundaron una empresa de seguridad informática que se llama CybSec, una de las más importantes de Argentina.

1996 - "Julf", Johan Helsingius

Julf, era el apodo de Johan Helsingius, el operador del más popular servicio de reenvío de correos electrónicos anónimos: planet.fi.

Los problemas de Helsingius empezaron cuando fue detenido por

la policía finlandesa después que la denominada Church of

Scientology (Iglesia de Cienciología), denunciara que un

usuario de penet.fi estaba publicando secretos de esta

"iglesia" en Internet. La Corte obligó a Helsingius a revelar

los verdaderos nombres de sus clientes registrados, los mismos

que bajo un seudónimo (nickname) figuraban en su boletín

electrónico mensual. 1997 - Carlos Felipe Salgado Jr Este hacker conocido como Smack fue capturado tras robar 10.000 números de tarjetas de crédito robados de un proveedor de internet de California. Smack trato de vender estos números por 260.000 dólares a un agente del FBI encubierto.

1998 - Syr Distic Syr escribió un servidor en solamente 120kb, que enlazado a cualquier ejecutable se inicia con el ordenador, corre sin ser detectado y la vuelve remotamente manejable por un flujo de comandos encriptados utilizando TCP/IP.

2002 Adrian Lamo

Adrian Lamo, el hacker sin hogar, más famoso del mundo duerme por lo general en un edificio en construcción cerca de Ben Franklin en Philadelphia y cuando despierta se dirige a una computadora pública con conexión del Internet, con el objetivo de "hurgar" entre los servidores de Internet. Sin embargo lleva siempre consigo una laptop Toshiba y un celular, en caso de no encontrar un sitio disponible. Lamo trabaja temporalmente como consultor de seguridad, a pedido de corporaciones (freelance). El pasado Enero del 2002 encontró un fuga en la red hermética de la corporación Excite@Home. Este joven de 21 años manifiesta que está ayudando a las compañías y a los usuarios a entender los límites de la seguridad en Internet, aunque sus métodos alarmen a los gigantes del medio. Hace 2 años, Lamo se hizo conocido en los círculos de hackers al haber ingresado en las redes de America on Line, Yahoo y Worldcom, informando a sus administradores la forma cómo lo hizo. Los propios administradores lo han llamado brillante y "provechoso" por descubrir estos huecos en sus redes. Los críticos califican a Lamo como un charlatán que quiere llamar la atención. "Está alguien impresionado con las habilidades de Lamo? Él no está haciendo nada que sorprenda particularmente. Tampoco ha descubierto un nuevo concepto de la seguridad. Él está buscando los huecos básicos" escribió un miembro del foro de SecurityFocus. Adrian Lamo, quien aparece fotografiado en el primer lugar de la izquierda, junto a los ex-convictos hackers Kevin Mitnick y Kevin Poulsen, dice que su motivación es la curiosidad y no realizar actos criminales: "reconozco que puedo ser acusado legalmente pero no permito que mis acciones sean conducidas por el miedo". De ser enjuiciado podría ser condenado a 5 años de prisión. La prisión sería un cambio irónico para Lamo, ya que sería la primera vez en años que tendría un lugar fijo para permanecer. El dormir fuera, en un colchón, ingresando a Internet en las bibliotecas de la universidad o cualquier otro lugar público, vagar por las costas del país en tren o autobús de Greyhound, constituyen su estilo de vida. "Tengo un ordenador portátil en Pittsburgh, me cambio de ropas en Washington D.C., para dar una idea de mi juridiscionabilidad". Pasa la mayoría de sus noches en los sofás de los amigos. Pero cuando la hospitalidad se torna difícil, se cobija en los edificios en construcción de la ciudad. Lamo dijo haber encontrado su manera de vivir inspirado en la compleja era militar colonial, intentando evitar tocar las puertas constantemente. "Es una metáfora bastante buena, mi motivación por la cual soy un intruso en Internet". "Las redes de la compañía utilizan poderosos sistemas Proxy, para que sus empleados se encuentren libres de incursiones o atentados a través de Internet. Es una puerta unidireccional, esencialmente. Pero si los servidores Proxy no se configuran correctamente, estas puertas pueden abrirse en ambas direcciones, permitiendo a los intrusos atravesar estas seguridades corporativas", dijo Chris Wyspoal, un ejecutivo de la firma de Seguridad @Stake. Lamo encontró una vulnerabilidad en la red del periódico The New York Times en menos de dos minutos. "Es tan simple a pesar de que muchos se consideran un cinturón negro de las artes marciales de las computadoras". A pesar de sus buenas intenciones, Lamo podría ir a la cárcel por lo que está haciendo. Lo curioso del caso es que hasta ahora nadie lo ha acusado formalmente. Lamo insiste que a diferencia de muchos, el no toma el dinero de las compañías a las cuales ha irrumpido en su seguridad. "Cuando tenía sed durante la incursión en Excite@Home, me compraron una botella de agua gaseosa de 50 centavos" contó Lamo, "es lo máximo que obtuve". En su lugar, el confía en los ahorros que guardó de los trabajos temporales que realizó para la famosa compañía de ropa Levi Strauss y para algunas organizaciones sin fines de lucro. También recibe ayuda de sus padres Mario Lamo y Mary Atwood. Durante su niñez y años de formación, su familia se mudó con frecuencia, a Arlington, Virginia, Bogotá, Colombia, lugar de nacimiento de su padre y finalmente a San Francisco. Cuando decidieron trasladarse a Sacramento, Adrian Lamo que contaba con 17 años eligió quedarse en la ciudad y vivir por su cuenta. A pesar de las presiones de un adulto, los amigos dicen que Lamo siguen siendo de algún modo, un niño. Lamo es "una amalgama extraña de Robin Hood y el vaquero de la consola" escribió Whiters-Ridley en un foro de noticias. "el es un samurai que vaga, como una suerte de Mad Max, con un corazón del oro."

sábado mayo 24, 2014 |

||||||||

|

|

||||||||

|

||||||||

Aunque

desconocido por su nombre, el descubrimiento que produjo dio

la vuelta al mundo, siendo el "padre espiritual" de las "blue

box" y otros dispositivos que permitían realizar llamadas

telefónicas gratuitas.

Aunque

desconocido por su nombre, el descubrimiento que produjo dio

la vuelta al mundo, siendo el "padre espiritual" de las "blue

box" y otros dispositivos que permitían realizar llamadas

telefónicas gratuitas. El

popular MS-Dos, el sistema operativo con el que despegó

Microsoft y que fue vendido a IBM bajo el nombre de PC-Dos,

tiene su origen en el "hackeo" del código fuente del sistema

operativo CP/M de Digital Research.

El

popular MS-Dos, el sistema operativo con el que despegó

Microsoft y que fue vendido a IBM bajo el nombre de PC-Dos,

tiene su origen en el "hackeo" del código fuente del sistema

operativo CP/M de Digital Research. Se le

podría haber llamado el rey del teléfono, pero prefirió el

apodo de "Watchman". Se introdujo en todo tipo de sitios,

aunque los sistemas informáticos dependientes del Ministerio

de defensa eran su blanco favorito. En 1990, saltó a la fama

al conseguir ganar un Porsche en un concurso radiofónico. Para

ello hubo de bloquear distintas centralitas, consiguiendo ser

la llamada 102, que es la que tenia premio. Entro en la cárcel

en 1991 y estuvo cinco años preso, el mayor tiempo que hasta

la fecha haya estado un hacker encerrado. En la actualidad es

experto en seguridad informática y director del sitio "Security

Focus"

Se le

podría haber llamado el rey del teléfono, pero prefirió el

apodo de "Watchman". Se introdujo en todo tipo de sitios,

aunque los sistemas informáticos dependientes del Ministerio

de defensa eran su blanco favorito. En 1990, saltó a la fama

al conseguir ganar un Porsche en un concurso radiofónico. Para

ello hubo de bloquear distintas centralitas, consiguiendo ser

la llamada 102, que es la que tenia premio. Entro en la cárcel

en 1991 y estuvo cinco años preso, el mayor tiempo que hasta

la fecha haya estado un hacker encerrado. En la actualidad es

experto en seguridad informática y director del sitio "Security

Focus" Fue más

conocido como Phiber Optik, a la edad de 17 años se convirtió

en un genio de la informática y de las telecomunicaciones. Fue

el líder del grupo de hackers denominado "Master of Deception",

MOD (Maestros de la Decepción) fundado en Nueva York.

Fue más

conocido como Phiber Optik, a la edad de 17 años se convirtió

en un genio de la informática y de las telecomunicaciones. Fue

el líder del grupo de hackers denominado "Master of Deception",

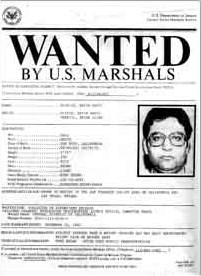

MOD (Maestros de la Decepción) fundado en Nueva York.  "Condor",

esta considerado como uno de los hackers más famosos de la

historia. EL FBI anduvo tres años tras él, hasta que

finalmente consiguieron detenerlo en 1995. Acusado de

introducirse en los sistemas informáticos de grandes empresas

de tecnología como Motorola Inc., Novell Inc., Nokia Corp. y

Sun Microsystems y de apoderarse de datos de 20.000 tarjetas

de crédito fue sentenciado en agosto del 99 a pasar 46 meses

en una prisión federal y a pagar 4.125 dólares por daños.

Salio de la cárcel en enero del 2000 con 36 años de edad y con

la prohibición expresa de tocar un ordenador o dispositivo que

le permita conectarse a Internet durante tres años a partir de

su puesta en libertad.

"Condor",

esta considerado como uno de los hackers más famosos de la

historia. EL FBI anduvo tres años tras él, hasta que

finalmente consiguieron detenerlo en 1995. Acusado de

introducirse en los sistemas informáticos de grandes empresas

de tecnología como Motorola Inc., Novell Inc., Nokia Corp. y

Sun Microsystems y de apoderarse de datos de 20.000 tarjetas

de crédito fue sentenciado en agosto del 99 a pasar 46 meses

en una prisión federal y a pagar 4.125 dólares por daños.

Salio de la cárcel en enero del 2000 con 36 años de edad y con

la prohibición expresa de tocar un ordenador o dispositivo que

le permita conectarse a Internet durante tres años a partir de

su puesta en libertad. Matemático ruso,

dejo la ciencia para dedicarse al asalto de sistemas

informáticos de entidades financieras. Mucho más rentable.

Desde su computadora instalada en la empresa AO Saturn, de San

Petersburgo, donde trabajaba, Levin irrumpió en las cuentas

del Citibank de New York y transfirió los fondos a cuentas

abiertas en Finlandia, Israel y en el Bank of America de San

Francisco, Estados Unidos.

Matemático ruso,

dejo la ciencia para dedicarse al asalto de sistemas

informáticos de entidades financieras. Mucho más rentable.

Desde su computadora instalada en la empresa AO Saturn, de San

Petersburgo, donde trabajaba, Levin irrumpió en las cuentas

del Citibank de New York y transfirió los fondos a cuentas

abiertas en Finlandia, Israel y en el Bank of America de San

Francisco, Estados Unidos.

Este

hacker que forma parte del grupo

Este

hacker que forma parte del grupo